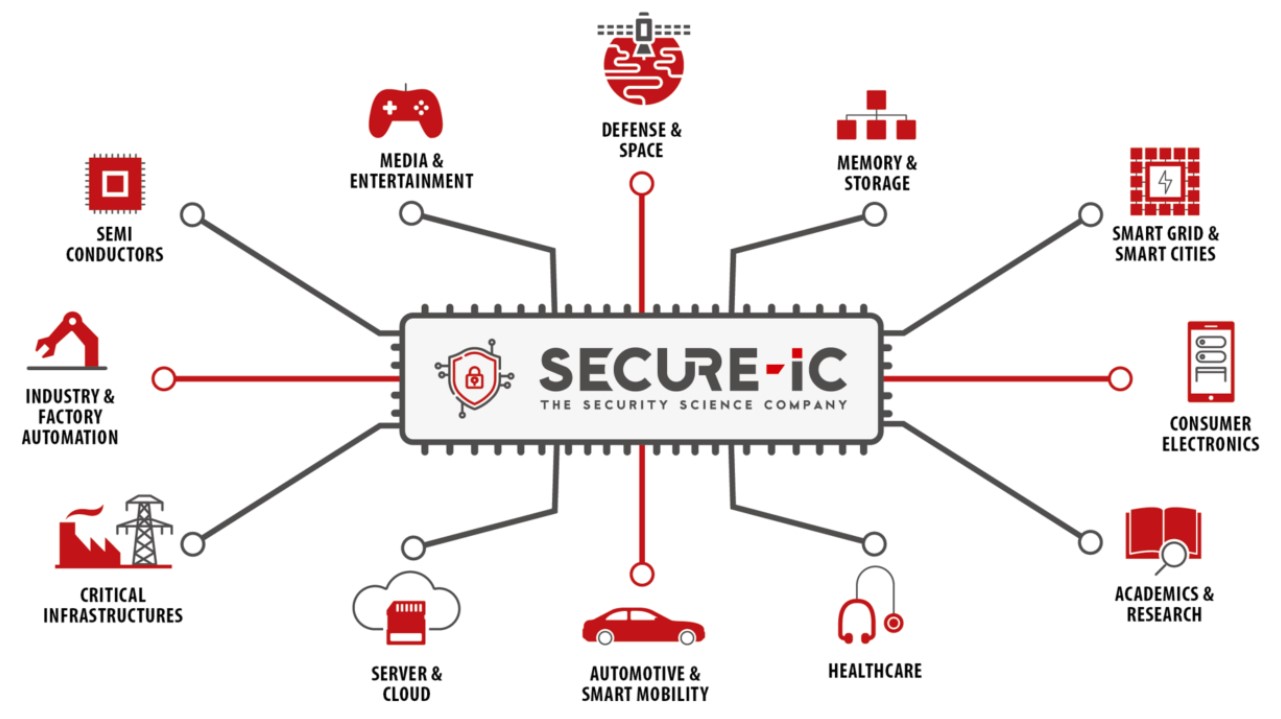

Secure-ICは 組 み 込 みシステムにエンドツーエンドのサイバーセキュリティソリ ューションを提供します。

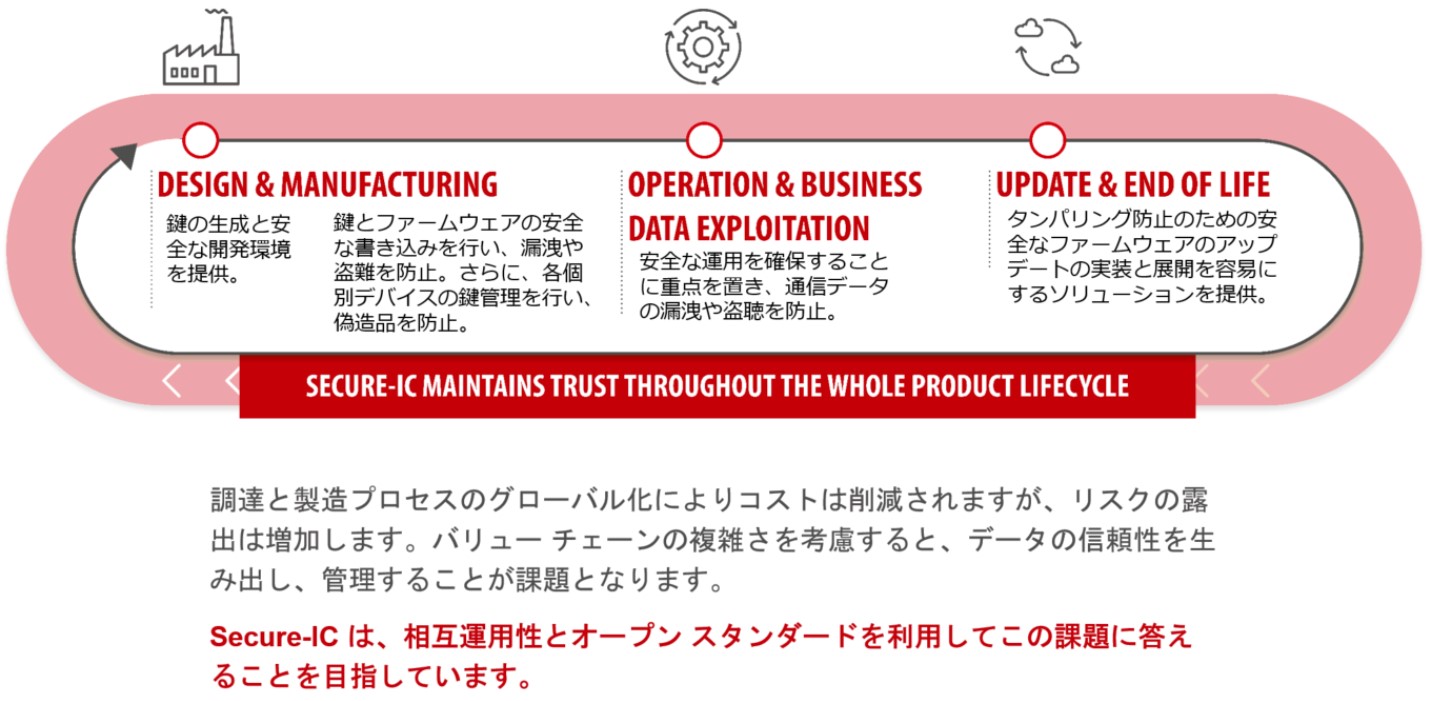

Secure-ICは、組み込みシステムやコネクテッドデバイスの保護、評価、サービス、認証を専門とする企業です。また、企業がサイバー・フィジカル・セキュリティリスクを管理するのを支援しています。具体的には、 Secure-ICは、さまざまな業界アプリケーションにおけるインターネット・オブ・シングス(IoT)とオペレーショナル・テクノロジー(oT)のセキュリティを確保することに焦点を当てています。デバイスのチップレベルからクラウドまで、デバイスのライフサイクル全体にわたるセキュリティソリューションを提供しています。

Secure-ICは、デバイスのライフサイクル全体でセキュリティのエンドツーエンドパートナーとなることを目指しています。

組込みシステムやIoTデバイスのセキュリティは非常に重要です。これらのデバイスは、私たちの日常生活においてますます重要な役割を果たしていますが、同時にセキュリティ上の脆弱性も持っています。

まず、組込みシステムやIoTデバイスは、ネットワークに接続されているため、ハッカーによる攻撃の標的になります。これらのデバイスがセキュリティの脆弱性を持っている場合、ハッカーは個人情報や機密情報を盗み出したり、デバイスを乗っ取ったりすることができます。

また、組込みシステムやIoTデバイスは、制御システムや産業プロセスなど、重要なインフラストラクチャーにも使用されています。これらのデバイスが攻撃を受けると、大規模な被害が発生する可能性があります。例えば、発電所や交通システムなどが停止することで、社会的な混乱や経済的な損失が生じる可能性があります。

さらに、組込みシステムやIoTデバイスは、セキュリティのアップデートやパッチの適用が困難な場合があります。これは、デバイスがリソース制約のある環境で動作しているためです。そのため、デバイスの設計段階からセキュリティを考慮し、脆弱性を最小限に抑える必要があります。

組み込みシステムやIoTデバイスのセキュリティを確保するためには、以下のような対策が重要です:

●デバイスの設計段階からセキュリティを考慮する

●セキュリティの脆弱性を定期的に評価し、アップデートやパッチを適用する

●ネットワークへの接続を制限し、不正なアクセスを防止する

●ユーザーに対してセキュリティ意識を高めるための教育やトレーニングを行う

組込みシステムやIoTデバイスのセキュリティは、私たちの安全とプライバシーを守るために非常に重要です。そのため、デバイスの開発者やユーザーは、セキュリティに対する意識を高め、適切な対策を講じる必要があります。

現在のセキュリティ設計IPの技術とトレンドの一つは、ハードウェアセキュリティモジュール(HSM)です。HSMは、暗号鍵の生成や保管、暗号化/復号、認証などのセキュリティ機能を提供する専用のハードウェアです。HSMは、ソフトウェアベースのセキュリティソリューションよりも高いセキュリティレベルを提供し、組み込みシステムやIoTデバイスのセキュリティを強化するために広く採用されています。

また、物理的な攻撃からの保護も重要なトレンドです。物理的な攻撃には、サイドチャネル攻撃や故障注入攻撃などがあります。これらの攻撃から保護するために、セキュリティ設計IPでは物理的なセキュリティ対策が取られています。例えば、電力解析や電磁波解析に対する耐性を持つ回路設計や、光を遮断するための物理的なシールドなどが採用されています。

さらに、IoTデバイスの普及に伴い、セキュリティ設計IPでは低消費電力や小型化といった要件も重視されています。これにより、組み込みシステムのセキュリティを確保しながら、エネルギー効率やスペース効率を向上させることが可能となっています。

Secure-ICは、セキュリティソリューションを提供する企業です。同社は、組み込みシステムやIoTデバイスなどのセキュリティを強化するための技術を開発しています。ハードウェアとソフトウェアの組み合わせによる包括的なセキュリティソリューションを提供しており、セキュリティの脅威からデバイスやデータを保護することを目指しています。具体的な製品やサービスについては、製品/サービス概要を参照してください。

● SECURYZR : ハードウェアとソフトウェアの組み合わせによる包括的なセキュリティソリューション

● EXPERTYZR : セキュリティ エキスパート サービス

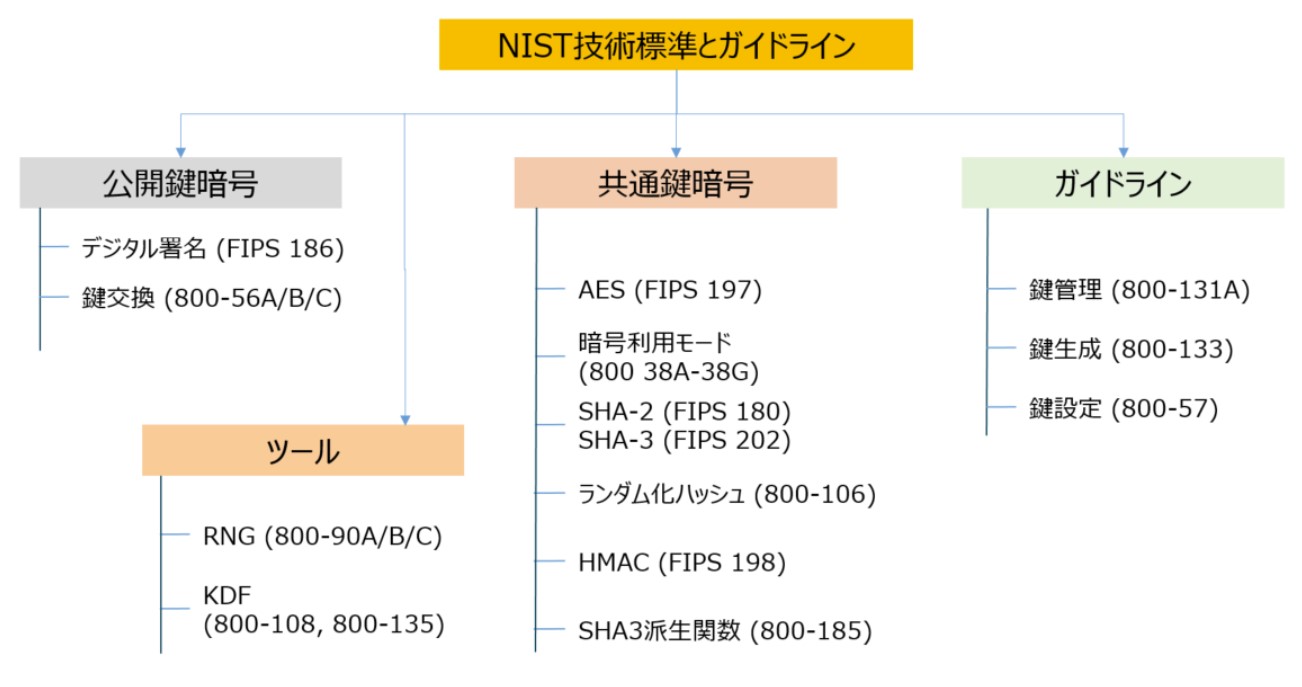

ここでは、一例としてどのような技術標準やガイドラインに従えばいいかという観点から、米国国立標準技術研究所(NIST)が発行している、セキュリティ関連の文書や規格について見てみましょう。

SP800シリーズは、NISTが発行するコンピュータセキュリティ関係のレポートです。米国の政府機関がセキュリティ対策を実施する際に利用することを前提としてまとめられた文書です。FIPS は、政府機関で使用する情報機器向けに定めた標準で、暗号モジュール (ハードウェアやソフトウェアを含む) のセキュリティ要件に関する米国連邦標準規格です。暗号化やハッシュ化、認証、デジタル署名および通信のセキュリティなど、分野別に、詳細な基準や要求事項、ガイドラインを示し、政府機関のみならず、民間企業にとっても、セキュリティ対策を考えるうえで有用な文書です。

~安全なアルゴリズムの選定と適切な実装~

●安全なアルゴリズムの選択

標準化されたアルゴリズム、すなわちNISTが規定したFIPS認定アルゴリズム、または、電子政府推奨暗号リストに掲載されているアルゴリズムであれば安全だと言えるでしょう。

●アルゴリズムの実装の安全基準

NISTは1994年にアルゴリズムの実装に関する基準FIPS 140-1を制定しました。最新版のFIPS 140-3は正式名称が「暗号モジュールのセキュリティ要件」というもので、アルゴリズムを安全に実装するための要件が規定されています。暗号化機能を持つモジュールおよび製品であれば、スマートカードやWiFi製品などのハードウェア、暗号ライブラリなどのソフトウェアが対象となります。

FIPS 140-3は、FIPS認定アルゴリズムなどNISTが安全だと認めたアルゴリズムを実装することを前提としています。そして、鍵管理、物理的な改ざん防止、動作環境、セルフテストなど11分野にわたる要件があります。暗号アルゴリズムが適切に機能するよう、また、暗号鍵などのクリティカルなセキュリティパラメータと呼ばれる機密情報がなんらかのアクシデントによって漏れることがないよう様々な規定が設けられています。このような詳細な規定を満たして、はじめて実装における安全性が確保できるのです。

FIPS 140-3は、国際ISO/IEC規格により緊密に準拠し、今日のテクノロジーへの適合性を高めることを目的としています。

米国サイバーセキュリティ社会基盤安全保障庁(CISA)と英国をはじめとする6ヶ国がまとめた国際共同ガイダンスでは、サイバーセキュリティ分野における安全保障強化施策の1つとして、セキュア・バイ・デザイン/セキュア・バイ・デフォルトを推進しています。

セキュア・バイ・デザインとは、製品の開発段階でセキュリティを確保しようとする取り組みで、セキュア・バイ・デフォルトとは、製品のセキュリティ機能や設定を最初から(デフォルトで)組み込んだ状態にすべきという取り組みです。

特定の問題ごとに、セキュリティ機能を付加していくのではなく、製品それ自体をセキュリティ強化し根本原因をなくすことで、ユーザーが容易に保護機能を享受できる状態とすることが望ましいとされます。

ICソリューション本部

TEL:045-474-2290